Last Updated on 2026年5月17日 by Co-Founder/ Researcher

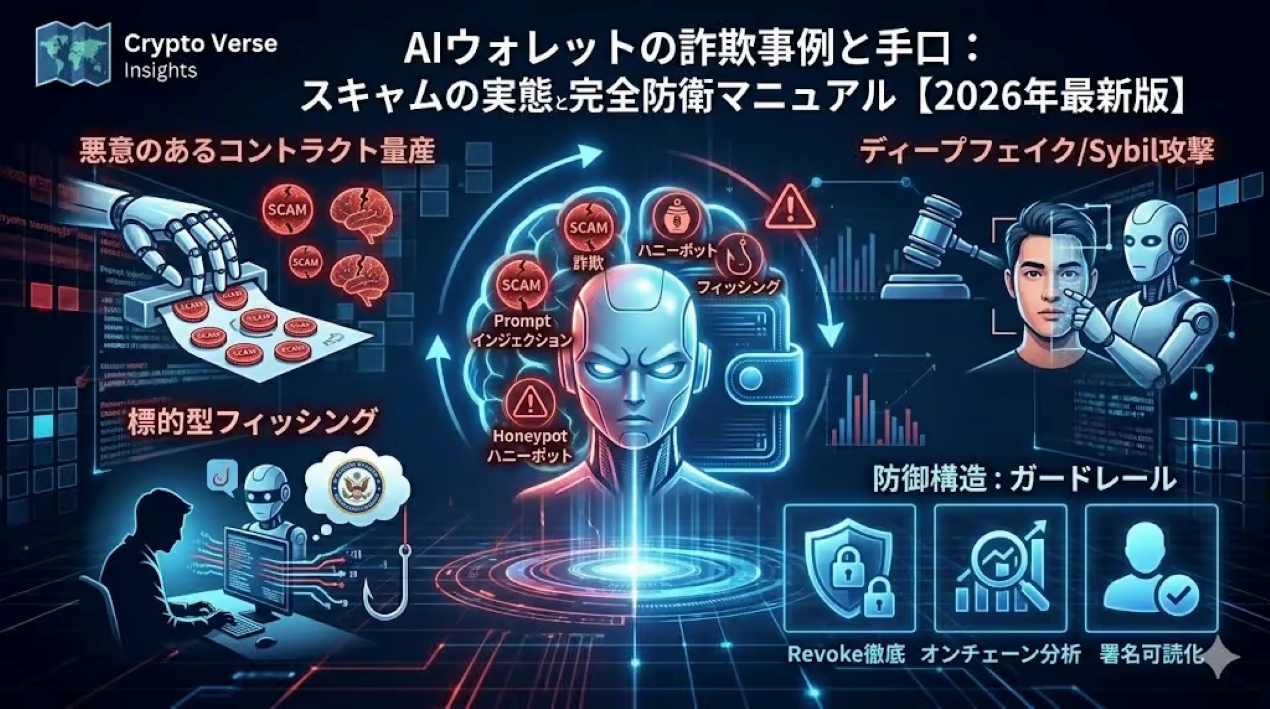

AIエージェントによる自動取引が普及する2026年のWeb3市場において、攻撃者側もまたAIを「詐欺(スキャム)の自動化・高度化」の強力な兵器として悪用しています。AIウォレットの技術は中立であり、資産を増やすためだけでなく、資産を奪うためにも稼働しているのがオンチェーンの冷徹な事実です。本稿では、LLM(大規模言語モデル)を利用して量産される悪意のあるスマートコントラクト、高度なソーシャルエンジニアリングの実態を客観的データから解剖し、ユーザー自身の資産を保護するための「構造的・技術的な防衛マニュアル」を完全解説いたします。

※本記事は実際の詐欺手法と防衛策に特化しています。AIウォレット自体のオンチェーン防御構造(ガードレール)については、以下の記事で解説しております。

→ AIウォレットは安全か?危険性とリスク・オンチェーン防御構造を完全解剖【2026年最新版】

目次

本記事の目的

攻撃者がAIテクノロジー(LLMやAgenticアーキテクチャ)をどのように悪用し、Web3ユーザーから資金を詐取しているのか、その具体的な攻撃ベクトル(手法)をオンチェーンの事実に基づき検証すること。また、感情論ではなく「データとコードの検証」に基づく客観的な防衛フレームワークを提示することです。

記事内容

結論:AIによる詐欺(スキャム)はどのように行われるか?

現在の暗号資産市場において、AIを活用した詐欺は主に以下の3つの構造で行われています。

- 悪意のあるスマートコントラクトの超高速量産(ハニーポット等)

- LLMを活用した、標的型フィッシングの完全自動化

- ディープフェイクを用いたKYC(本人確認)の突破とシビル攻撃

これらは、従来の「人間が手作業で行っていた詐欺」を、AIエージェントが「24時間、無尽蔵のスケールで、パーソナライズして実行する」という構造的な脅威のシフトを意味します。本章では、その具体的な手口と防衛策を解剖します。

なお、本記事の詐欺事例が位置するAI×Web3の四層構造(DePIN・決済・エージェント・規制)全体のマクロ俯瞰はAIエージェントを駆動するWeb3技術基盤:自律型ウォレットのアーキテクチャと四層構造を完全解剖で、AIウォレットの技術詳細(MPC、ERC-4337、AgentKit、セッションキー等)の理解はAIウォレットとは?Agentic Walletの仕組み・安全性・リスクを完全解説【2026年最新版】で扱っており、本記事は実際に発生している個別詐欺タイプの手口と防衛戦略に焦点を絞り込みます。

AIスキャム事例1:悪意のあるスマートコントラクトの超高速量産

かつて、詐欺用のトークンやスマートコントラクトを作成するには一定のプログラミング知識が必要でした。しかし現在、攻撃者はAI(コーディング特化型LLM)を利用し、致命的なバックドア(裏口)を隠したコントラクトを数秒で、かつ大量に生成・デプロイしています。

- ハニーポット(Honeypot)の量産:「買い」のトランザクションは通るが、「売り」のトランザクションが絶対に通らない(攻撃者のみが売却できる)ように設計されたトークンです。AIを利用することで、毎日何千もの異なる名前・ティッカーのハニーポットトークンがDEX(分散型取引所)上に自動生成され、流動性プールに罠が張られています。

- 承認(Approve)の悪用:ユーザーがDEX等でトークンをスワップする際、ウォレットから「トークンの移動許可(Approve)」を出しますが、AIが生成した巧妙なフィッシングサイトでは、このApproveを「無限(Infinite)」に設定させ、後からウォレット内の資金を全て引き抜く手口が自動化されています。

AIスキャム事例2:標的型フィッシングの完全自動化(ソーシャルエンジニアリング)

X(旧Twitter)やDiscord、Telegramなどのコミュニティにおいて、AIボットが「サポートスタッフ」や「プロジェクトの公式アカウント」を極めて自然な言語で模倣します。

- 文脈を理解するボット:「トランザクションが詰まっていてスワップできない」と投稿したユーザーに対し、AIエージェントが即座に反応し、「ネットワークの混雑を解消するための公式ノードのリンクです」として、ウォレットの署名を要求するフィッシングリンクを提示します。従来の不自然な機械翻訳とは異なり、LLMはユーザーの直前の会話の文脈を完全に理解した上で、最も騙されやすい「自然な対話」を自動生成します。

AIスキャム事例3:ディープフェイクとシビル攻撃(Sybil Attack)

AIによる画像・音声生成技術(ディープフェイク)の向上により、オンチェーン・オフチェーンのアイデンティティ認証が脅かされています。

- エアドロップの搾取(シビル攻撃):新しいプロジェクトが初期ユーザーにトークンを無料配布する「エアドロップ」において、攻撃者はAIウォレットインフラとAI生成の身分証(ディープフェイク画像など)を利用し、何万もの「架空のユーザーアカウント」を自動生成します。これにより、一般ユーザーに分配されるべき正当な流動性が、攻撃者のAIボットネットワークに不当に吸い上げられる事態が頻発しています。

完全防衛マニュアル:構造的・技術的アプローチ

AIの高度な詐欺から資産を守るためには、人間の「注意力」に依存するのをやめ、「ゼロトラスト(何も信頼しない)」を前提としたオンチェーンの物理的・暗号学的な防御壁を構築する必要があります。

① Revoke(承認取り消し)の徹底と支出上限の固定

トークンのApprove(承認)を行う際は、絶対に「無制限(Infinite)」を許可してはなりません。利用する金額(例:100 USDC)だけを正確に入力し、取引終了後は「Revoke.cash」などのツールを使用して、スマートコントラクトへのアクセス権限を即座に取り消す(Revoke)処理をルーティン化することが必須です。

② オンチェーン分析ツール(セキュリティチェッカー)の導入

未知のトークンを購入する前、あるいは不明なリンクを踏む前に、コントラクトの安全性を客観的データで検証します。

- Token Sniffer や De.Fi のようなスキャナーにコントラクトアドレスを入力し、「売却制限(Honeypot)の有無」「コントラクトの所有権の放棄状態」をデータとして確認します。AIが作った罠は、別のコード分析AIによって検知することが技術的な対抗手段となります。

③ 署名内容の可読化(シミュレーション拡張機能)

ウォレット(MetaMaskやRabby Wallet等)で「署名(Sign)」をクリックする前に、そのトランザクションが実行された結果「自分のウォレットから何が減り、何が増えるのか」を視覚的にシミュレーションするブラウザ拡張機能(Pocket Universeなど)を導入します。複雑な文字列(ハッシュ)を読めなくとも、資金が流出するトランザクションを事前にブロックできます。

FAQ

Q: AIを利用した詐欺トークン(スキャム)を見分ける絶対的な方法はありますか?

A: 絶対的な1つの方法はありません。詐欺師のAIも日々進化しているためです。流動性が極端に低い、コントラクトのソースコードが未公開(Unverified)、運営者のオンチェーン履歴が不透明、といった「複数のレッドフラグ(警告サイン)」をデータから総合的に判断する必要があります。

Q: 騙されてフィッシングサイトで署名(Approve)してしまった場合、どうすればいいですか?

A: 1秒でも早く、Revoke.cashなどの権限取り消しツールにアクセスし、該当のスマートコントラクトへの承認を取り消してください。すでに資金が引き抜かれてしまった場合、ブロックチェーンの仕様上(不可逆性)、トランザクションを取り消して資金を取り戻すことは数学的に不可能です。

Q: プロジェクト名に「AI」とついているトークンは詐欺ですか?

A: 全てが詐欺ではありませんが、実態のないプロジェクトが資金調達のために「AI」というバズワードを乱用しているケースは非常に多く観測されています。GitHub上の開発履歴(コミット数)や、AIとしての実際の稼働実績(オンチェーンでのトランザクション)という客観的データがない限り、投機的リスクが極めて高いと判断すべきです。

まとめ:構造理解のためのフレームワーク

| 比較項目 | 従来の手動スキャム | AIを活用したスキャム |

| 実行の主体 | 人間(詐欺グループのオペレーター) | LLM・AIエージェント(完全自動化) |

| スケールと速度 | 手作業のため限界がある | 24時間無休、1秒間に数千件のアプローチ |

| フィッシングの精度 | 不自然な言語、一斉送信のスパム | 過去の会話やオンチェーン履歴に基づく高度なパーソナライズ |

| コントラクトの罠 | コピー&ペーストされた既存の詐欺コード | AIによって動的に生成・難読化された未知のバックドア |

| 防御の要点 | リンクを安易に踏まない、情報を教えない | Revokeの徹底、オンチェーンスキャナーによるコード監査 |

Crypto Verseからのメッセージ

AIテクノロジーは、Web3の世界に劇的な効率化をもたらす一方で、「悪意の自動化」というパンドラの箱を開けました。画面の向こう側にいる親切なサポートスタッフも、魅力的な利回りを謳う新しいDeFiプロトコルも、その実態はあなたから流動性を奪うようプログラムされたAIエージェントである可能性があります。Web3における真の防御とは、相手の言葉を信じないことです。信じるべきは「ブロックチェーン上の公開データ」と「スマートコントラクトのコード」のみです。この「検証(Verify)」のプロセスを放棄した瞬間から、あなたの資産はAIの標的となります。

データ参照元・出典

本記事の構造的・技術的根拠は、以下の公式ドキュメントおよびオンチェーンデータ分析機関のレポートに基づいています。

- Chainalysis Crypto Crime Report:URL:

https://www.chainalysis.com/crypto-crime-report/(暗号資産に関連する犯罪、シビル攻撃、フィッシングのオンチェーンデータ統計) - Immunefi Web3 Security Report:URL:

https://immunefi.com/(スマートコントラクトの脆弱性およびハニーポット被害の客観的分析) - Revoke.cash Documentation:URL:

https://revoke.cash/(トークン承認の取り消しに関する技術的メカニズム)

重要な注記

- 本記事で解説したAI詐欺の手法は、現在オンチェーンで観測されている事実に基づくものですが、攻撃者の手口は言語モデルの進化に伴い日々高度化・複雑化しています。

- Token Snifferなどのオンチェーン分析ツールやシミュレーションツールは強力な防衛手段ですが、これらが100%の安全を保証するものではありません。ツールの検知をすり抜ける新種の悪意あるコードが常に開発されています。

- 失っても生活に支障のない範囲(リスク許容度)でのみ資金をオンチェーンに配置し、主要な資産はインターネットから物理的に隔離されたハードウェアウォレットで保管することが、最大の防御構造となります。

本記事はAIウォレットを標的とした個別詐欺タイプと防衛戦略に焦点を当てた記事です。AI×Web3の四層構造マクロ全体は「AIエージェントを駆動するWeb3技術基盤」記事、AIウォレットの技術詳細(MPC、ERC-4337、AgentKit)は「AIウォレットとは(Agentic Wallet)」記事、リスク類型とガードレール設計は「AIウォレットは安全か」記事、製品比較・選定基準は「AIウォレットおすすめ比較」記事、AIエージェントの自動取引に伴う技術的・構造的論点と法的検討事項の整理の記事を、それぞれ関連記事リストよりご参照ください。

関連記事

【AI×Web3のマクロ全体】

- AIエージェントを駆動するWeb3技術基盤:自律型ウォレットのアーキテクチャと四層構造を完全解剖

→ 本記事の詐欺事例が位置するAI×Web3の四層構造(DePIN・決済・エージェント・規制)全体を扱う記事。AIエージェント経済圏のマクロ構造を俯瞰できます。

【AIウォレット技術詳細】

- AIウォレットとは?Agentic Walletの仕組み・安全性・リスクを完全解説【2026年最新版】

→ 本記事がAIウォレットを標的とした「外部からの詐欺手法」に焦点を当てているのに対し、こちらはAIが自律的に決済を行う「Agentic Wallet」自体のメカニズムを解剖した「基礎・インフラ編」。詐欺の構造を理解する前提として、インテント(意図)ベースのトランザクションがスマートコントラクトやMPC(マルチパーティ計算)を用いてどのように処理されるのか、技術的全体像を客観的に把握できます。

【AIウォレット選定・リスク・コンプライアンス】

- AIウォレットは安全か?危険性とリスク・オンチェーン防御構造を完全解剖【2026年最新版】

→ 本記事が詐欺に対する「ユーザーの行動面での防衛マニュアル」であるのに対し、こちらはAIウォレット自体に実装されている「プロンプトインジェクションへの耐性」や「支出上限(ホワイトリスト等)」といったプロトコルレベルの防衛線を解剖した「技術・セキュリティ編」。システム側でどのような防御構造(ガードレール)が構築されているかを論理的に理解するための次の一手として最適。 - AIウォレットおすすめ比較

→ 本記事のリスク評価フレームワークを踏まえた上で、主要AIウォレット製品の機能比較・選定基準・対応チェーンを実務的に解説。安全性の観点での製品選定の実践編。 - AIエージェントによるオンチェーン自動取引の構造的論点:技術的不可逆性と責任所在の現状整理【2026年版】

→ AIエージェントによるオンチェーン自動取引に伴う技術的・構造的論点(ブロックチェーンの不可逆性、AIの確率的推論、責任所在の不透明性、税務処理の複雑化等)と、法的判断を要する事項(個別の利用形態の法的評価、業該当性、税務処理等)を区分して整理した記事。

【AIトレード・分析実践ツール】

- GMGN.ai完全解説:DEXトレードを加速させる最強の「軍師」ツール

→ 本記事で言及される「詐欺トークンや不正なコントラクトをどう見抜くか」という防衛理論を、実際のオンチェーンデータ分析ツールに落とし込んだ「実践・データ検証編」。AIアルゴリズムがDEX上の流動性推移やスマートコントラクトの脆弱性をどのように客観的データとして解析しているか、その機能仕様を具体的に検証できます。 - 暗号資産の詐欺を防ぐAI×追跡ツール:初心者のための「完全防衛・初動対応」マニュアル

→ 本記事が「AIを悪用した詐欺の脅威」を解説しているのに対し、こちらは逆に「AI技術を活用して詐欺を検知・防御する側のアプローチ」を解体した「事後対応・解析ツール編」。ブロックチェーンの透明性とAIのデータ解析能力が、どのようにして不審なトランザクションを特定し、資金の流出トラッキング(追跡)に機能しているのかを構造的に理解できます。

【詐欺・防衛の基礎・全体像】

- 仮想通貨詐欺の手口とは?絶対に騙されないための完全防衛マニュアル【2026年版・超初心者向け】

→ 本記事がAIウォレットという「特定の最新領域における詐欺」を解明しているのに対し、こちらは暗号資産市場全体に長年蔓延している古典的な詐欺手口を網羅した「基礎・全体像編」。AIスキャムも根本的なソーシャルエンジニアリングの罠(欲と恐怖の煽り)は共通しており、市場の構造的リスクを俯瞰して基礎リテラシーを底上げするために不可欠。 - 暗号資産(仮想通貨)の「相対取引(OTC)の罠」を解剖する:SNS経由の直接取引に潜む詐欺構造と完全防衛マニュアル

→ 本記事が「AIを悪用した自動化・技術的な攻撃ベクトル」を解説しているのに対し、こちらはSNS等を経由した「対人的な相対取引(OTC)に潜むソーシャルエンジニアリングの罠」を解剖した「オフチェーン防衛編」。プロトコルやAIが介在しないクローズドな直接取引において、悪意あるアクターがどのように情報の非対称性を突いて資金を搾取するのか、その構造的リスクを対比して理解するのに最適。

Crypto Verseの視点

┌─────────────┐

複雑なWeb3の世界を

もっとも信頼できる「地図」へ

└─────────────┘

免責事項

本記事は、暗号資産における詐欺手法およびセキュリティ防衛の技術的メカニズムに関する客観的な情報提供のみを目的としており、いかなる暗号資産の売買、投資、または特定のソフトウェア・ツールの利用を推奨するものではありません。ブロックチェーンおよびAI技術には極めて高いセキュリティリスクが伴います。意思決定と防衛策の実行は、ユーザー自身の責任において行われるべきです。当プラットフォームは、本記事の情報に基づいて生じた直接的、間接的、あるいは派生的な損害について一切の責任を負いません。