Last Updated on 2026年3月15日 by Co-Founder/ Researcher

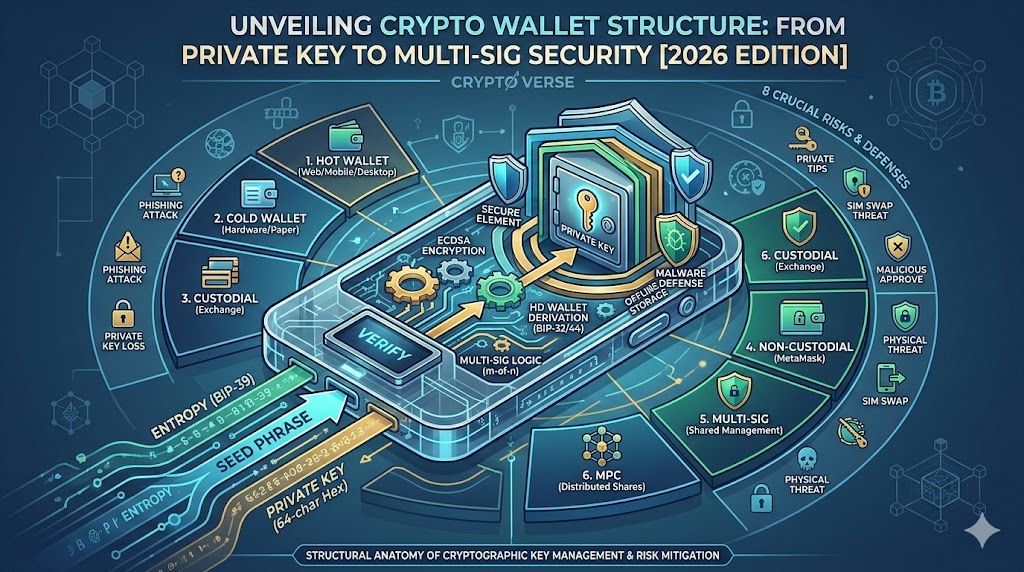

暗号資産ウォレット(Crypto Wallet)は、暗号資産を管理するためのソフトウェアまたはハードウェアです。2026年2月現在、世界で数億人が暗号資産ウォレットを使用していますが、秘密鍵の紛失、ハッキング、フィッシング詐欺等により、毎年数千億円規模の資産が失われています。

ウォレットは、「秘密鍵」と呼ばれる暗号技術により所有権を証明する仕組みです。しかし、ウォレットには技術的分類、セキュリティモデルの違い、カストディリスク等が存在します。本記事では、ウォレットの技術的メカニズム、種類別の構造的差異、セキュリティリスク、および防衛策を客観的に解剖します。

目次

本記事の目的

本記事の目的は、特定のウォレットの利用を推奨することではありません。ウォレットの技術的メカニズム、秘密鍵とシードフレーズの構造、ホットウォレットとコールドウォレットの差異、およびセキュリティリスクの構造的理解を客観的に提供することです。

読者が表面的な「ウォレットに保管」という理解に留まらず、秘密鍵の数学的役割、HD(階層的決定性)ウォレットの仕組み、マルチシグの技術的構造、およびフィッシング攻撃のパターンを技術的に理解できるようになることを目指します。

記事内容

ウォレットの技術的定義:秘密鍵管理ツール

暗号資産ウォレットは、厳密には「暗号資産を保管するもの」ではありません。暗号資産はブロックチェーン上に記録されており、ウォレットは「秘密鍵を管理し、トランザクションに署名するツール」です。

技術的役割:

- 秘密鍵の生成・保管:所有権を証明する暗号鍵の管理

- トランザクションへの署名:送金時にデジタル署名を生成

- 残高の表示:ブロックチェーンからデータを取得し、保有量を表示

重要な理解: ウォレットを失っても、秘密鍵(またはシードフレーズ)があれば資産を復元できます。逆に、秘密鍵を失うと、ウォレット本体があっても資産を失います。

秘密鍵と公開鍵の技術的構造

秘密鍵(Private Key): 256ビット(64文字の16進数)のランダムな文字列。

実例:

E9873D79C6D87DC0FB6A5778633389F4453213303DA61F20BD67FC233AA33269

公開鍵(Public Key): 秘密鍵から楕円曲線暗号(ECDSA)により生成される。

アドレス(Address): 公開鍵をハッシュ化して生成される、送金先として使用される識別子。

技術的関係:

秘密鍵 → 公開鍵 → アドレス

(一方向) (一方向)

数学的特性:

- 秘密鍵から公開鍵を生成するのは容易

- 公開鍵から秘密鍵を逆算することは計算上不可能(楕円曲線離散対数問題)

シードフレーズ(ニーモニックフレーズ)の技術的構造

シードフレーズは、秘密鍵を人間が覚えやすい単語の列で表現したものです。

技術的仕様(BIP-39):

- 12語、18語、または24語の英単語

- 2048語の標準単語リストから選択

- 最後の単語にはチェックサムが含まれる

実例(12語):

witch collapse practice feed shame close despair creek road again ice least

技術的メカニズム:

- ランダムなエントロピー(128~256ビット)を生成

- チェックサムを追加

- 2048語のリストから対応する単語を選択

重要な理解: シードフレーズから、ほぼ無限の秘密鍵を導出できます(HD Wallet)。

HD(階層的決定性)ウォレットの技術的構造

HD Wallet(Hierarchical Deterministic Wallet)は、1つのシードフレーズから、階層的に複数のアドレスを生成するウォレットです。

技術的仕様(BIP-32、BIP-44):

階層構造:

シードフレーズ

↓

マスター秘密鍵

↓

派生鍵(BIP-44パス)

↓

m / purpose' / coin_type' / account' / change / address_index

実例(ビットコインの最初のアドレス):

m / 44' / 0' / 0' / 0 / 0

技術的利点:

- 1つのシードフレーズで複数の暗号資産を管理可能

- 新しいアドレスを無限に生成可能(プライバシー向上)

- バックアップが1回で済む

代表的実装: MetaMask、Ledger、Trezor等のほぼ全ての現代的ウォレット

ウォレットの技術的分類:6つの種類

ウォレットは、秘密鍵の保管方法により、以下の6種類に分類されます。

種類1:ホットウォレット(Hot Wallet)

技術的定義: インターネットに常時接続されているウォレット。

サブカテゴリー:

1-A. ウェブウォレット(Web Wallet)

- ブラウザ上で動作

- 秘密鍵はサービス提供者が管理(カストディ型)または暗号化してローカル保存

- 例:取引所のウォレット、Blockchain.com

1-B. モバイルウォレット(Mobile Wallet)

- スマートフォンアプリ

- 秘密鍵はデバイスに暗号化保存

- 例:Trust Wallet、Coinbase Wallet

1-C. デスクトップウォレット(Desktop Wallet)

- PC上のソフトウェア

- 秘密鍵はPC に暗号化保存

- 例:Exodus、Electrum

1-D. ブラウザ拡張ウォレット(Browser Extension Wallet)

- ブラウザの拡張機能

- 秘密鍵はブラウザに暗号化保存

- 例:MetaMask、Phantom

特徴:

- 利便性が高い(即座に送金可能)

- セキュリティリスクが高い(常時オンライン、マルウェア、フィッシング)

種類2:コールドウォレット(Cold Wallet)

技術的定義: インターネットから物理的に隔離されているウォレット。

サブカテゴリー:

2-A. ハードウェアウォレット(Hardware Wallet)

- 専用の物理デバイス

- 秘密鍵はデバイス内のセキュアエレメント(改ざん困難なチップ)に保存

- トランザクション署名はデバイス内で実行(秘密鍵が外部に出ない)

- 例:Ledger Nano、Trezor

2-B. ペーパーウォレット(Paper Wallet)

- 秘密鍵を紙に印刷

- 完全にオフライン

- 例:bitcoinpaperwallet.com

特徴:

- セキュリティが極めて高い(オフライン)

- 利便性が低い(送金時に手間)

種類3:カストディウォレット(Custodial Wallet)

技術的定義: 第三者(取引所、サービス提供者)が秘密鍵を管理するウォレット。

例: Coinbase、Binance等の取引所ウォレット

特徴:

- 利便性が高い(パスワード忘れても復旧可能)

- セキュリティリスクが高い(取引所がハッキング、破綻すると資産喪失)

- 「Not your keys, not your coins(秘密鍵を持たない者は、コインを持たない)」

種類4:ノンカストディウォレット(Non-Custodial Wallet)

技術的定義: ユーザー自身が秘密鍵を管理するウォレット。

例: MetaMask、Trust Wallet、Ledger

特徴:

- 完全な自己管理(セルフカストディ)

- 秘密鍵紛失時の復旧手段なし

種類5:マルチシグウォレット(Multi-Signature Wallet)

技術的定義: 複数の秘密鍵のうち、一定数の署名が揃わないと送金できないウォレット。

技術的構造:

- m-of-n マルチシグ:n個の秘密鍵のうち、m個の署名が必要

- 例:2-of-3(3つの鍵のうち、2つの署名が必要)

ユースケース:

- 企業の資金管理(内部不正防止)

- 共同管理(複数人での資産管理)

- セキュリティ強化(1つの鍵が漏洩しても安全)

代表的実装: Gnosis Safe、BitGo

種類6:MPC(Multi-Party Computation)ウォレット

技術的定義: 秘密鍵を複数の「シェア(断片)」に分割し、各シェアを異なるデバイス・サーバーに保存。署名時に、シェアを組み合わせて署名を生成するが、秘密鍵自体は復元されない。

技術的特徴:

- 秘密鍵が単一の場所に存在しない

- マルチシグより柔軟(ブロックチェーンレベルの変更不要)

- 計算コストが高い

代表的実装: Fireblocks、ZenGo

ウォレット種類比較表

| 種類 | インターネット接続 | 秘密鍵管理 | セキュリティ | 利便性 | 代表例 |

|---|---|---|---|---|---|

| ウェブウォレット | 常時接続 | サービス提供者 | 低い | 高い | 取引所 |

| モバイルウォレット | 常時接続 | ユーザー | 中程度 | 高い | Trust Wallet |

| デスクトップウォレット | 常時接続 | ユーザー | 中程度 | 中程度 | Exodus |

| ブラウザ拡張 | 常時接続 | ユーザー | 中程度 | 高い | MetaMask |

| ハードウェアウォレット | オフライン | ユーザー | 極めて高い | 低い | Ledger |

| ペーパーウォレット | オフライン | ユーザー | 高い | 極めて低い | 紙 |

| マルチシグ | 様々 | 複数ユーザー | 高い | 低い | Gnosis Safe |

| MPC | 様々 | 分散シェア | 極めて高い | 中程度 | Fireblocks |

ウォレットセキュリティリスクの構造的分類:8つのリスク

リスク1:秘密鍵・シードフレーズの紛失

技術的定義: 秘密鍵またはシードフレーズを紛失し、資産を永久に失うリスク。

発生パターン:

- ハードウェアウォレットの物理的破損・紛失

- ペーパーウォレットの焼失・水濡れ

- シードフレーズのメモを紛失

- デバイス故障でバックアップなし

統計: 推定で、ビットコイン総供給量の約20%(約400万BTC)が永久に失われています。

防衛策:

- シードフレーズを複数箇所に安全に保管(耐火金庫、銀行貸金庫等)

- 金属製バックアップ(Cryptosteel等)の使用

- マルチシグによる冗長性確保

リスク2:秘密鍵・シードフレーズの盗難

技術的定義: 第三者に秘密鍵またはシードフレーズが漏洩し、資産が盗難されるリスク。

発生パターン:

- フィッシングサイトにシードフレーズを入力

- スクリーンショットをクラウドに保存→ハッキング

- マルウェアによるキーロガー

- ソーシャルエンジニアリング

防衛策:

- シードフレーズをデジタル保存しない

- ハードウェアウォレットの使用

- フィッシングサイトの識別

リスク3:フィッシング攻撃

技術的定義: 偽のウェブサイト、偽のウォレット接続画面を用いて、秘密鍵またはシードフレーズを窃取する攻撃。

典型的パターン:

パターンA:偽サイト

- 公式サイトに似たURLの偽サイト

- 例:

metamask.io→metamasuk.io(1文字違い)

パターンB:偽のウォレット接続

- DApps利用時に、「ウォレット接続」を装って秘密鍵入力を要求

- 正規のウォレット接続では秘密鍵入力は不要

パターンC:偽のサポート

- Discord、Telegramで「公式サポート」を装い、DMで秘密鍵を要求

防衛策:

- URLを厳密に確認(ブックマーク推奨)

- ウォレット接続時に秘密鍵を入力しない

- 公式サポートがDMで連絡することはない

リスク4:悪意のあるトランザクション承認(Approve)

技術的定義: ユーザーがトランザクション内容を確認せずに署名し、資産の無制限転送権限を攻撃者に与えるリスク。

技術的メカニズム: ERC-20トークンのapprove()関数により、特定のアドレスに対して、無制限の転送権限を付与可能。

具体例:

// 攻撃者のコントラクト

token.approve(attackerAddress, unlimited)

// ユーザーが署名すると、攻撃者が全トークンを転送可能

防衛策:

- トランザクション内容を必ず確認

approveの承認額を確認- 不要な承認を定期的に取り消し(Revoke.cash等)

リスク5:マルウェア・キーロガー

技術的定義: PC・スマートフォンにマルウェアが感染し、秘密鍵、シードフレーズ、パスワードが窃取されるリスク。

発生パターン:

- 偽のウォレットアプリをダウンロード

- 不正なブラウザ拡張機能をインストール

- フリーソフトにマルウェアが同梱

防衛策:

- 公式サイトからのみダウンロード

- ウイルス対策ソフトの使用

- ハードウェアウォレットの使用(マルウェアから隔離)

リスク6:SIMスワップ攻撃

技術的定義: 攻撃者が携帯電話会社を騙し、被害者の電話番号を攻撃者のSIMカードに移行。2FA(二段階認証)を突破し、取引所アカウント等を乗っ取る攻撃。

技術的メカニズム:

- 攻撃者が携帯電話会社に「SIMカードを紛失した」と連絡

- 本人確認を突破(ソーシャルエンジニアリング)

- 被害者の電話番号を攻撃者のSIMカードに移行

- SMS 2FAを突破し、取引所アカウントに不正ログイン

防衛策:

- SMS 2FAではなく、認証アプリ(Google Authenticator等)を使用

- 携帯電話会社にSIM PIN設定

- ハードウェアキー(YubiKey等)の使用

リスク7:取引所・カストディアンの破綻・ハッキング

技術的定義: カストディウォレット(取引所等)が破綻、ハッキングにより、預けた資産が失われるリスク。

過去の事例:

- Mt.Gox(2014年):約85万BTC盗難

- FTX(2022年):約80億ドル顧客資産消失

防衛策:

- 「Not your keys, not your coins」の原則

- 長期保管はセルフカストディ(ハードウェアウォレット等)

- 取引所は取引時のみ使用

リスク8:物理的強制(レンチ攻撃)

技術的定義: 物理的脅迫により、秘密鍵・シードフレーズを強制的に開示させられるリスク。

防衛策:

- 資産保有を公言しない

- 複数ウォレットに分散(デコイウォレット戦略)

- マルチシグ(単独で資産を移動できない)

ウォレット選択の判断基準

保管額による選択:

| 保管額 | 推奨ウォレット |

|---|---|

| 少額(~10万円) | モバイルウォレット、ブラウザ拡張 |

| 中額(10万円~100万円) | ハードウェアウォレット |

| 高額(100万円~) | ハードウェアウォレット + マルチシグ |

| 超高額(数千万円~) | MPC + マルチシグ + 複数ハードウェアウォレット分散 |

用途による選択:

- 頻繁な取引:モバイル・ブラウザ拡張(利便性優先)

- 長期保管:ハードウェアウォレット(セキュリティ優先)

- DeFi利用:ブラウザ拡張(MetaMask等)

- 企業・共同管理:マルチシグ

ハードウェアウォレットの技術的構造

セキュアエレメント(Secure Element): 改ざん困難な専用チップ。物理的攻撃に対する耐性を持つ。

トランザクション署名の流れ:

- PCからトランザクションデータをハードウェアウォレットに送信

- ハードウェアウォレット内で秘密鍵を使用して署名生成

- 署名のみをPCに返送(秘密鍵は外部に出ない)

重要な理解: ハードウェアウォレットが壊れても、シードフレーズがあれば別のウォレットで復元可能。

2026年の技術的動向

動向1:Account Abstraction(ERC-4337)

スマートコントラクトウォレットにより、秘密鍵紛失時の復旧(ソーシャルリカバリー)、ガス代の代理支払い等が可能になります。

動向2:パスキー(Passkey)対応

WebAuthn、Face ID、Touch ID等の生体認証と統合したウォレットが増加しています。

動向3:MPC技術の普及

秘密鍵を分散管理するMPC技術が、機関投資家向けから一般ユーザー向けに普及しつつあります。

FAQ

Q. ハードウェアウォレットは絶対に安全ですか?

A. いいえ、絶対に安全ではありません。物理的に盗まれた場合、PIN解除攻撃のリスクがあります。また、購入時に改ざんされたデバイスを掴まされるリスク(サプライチェーン攻撃)も存在します。公式サイトから直接購入し、未開封品を確認することが重要です。

Q. シードフレーズをクラウドに保存しても暗号化すれば安全ですか?

A. 推奨されません。暗号化の鍵が漏洩するリスク、クラウドサービスのハッキング、政府による押収等のリスクがあります。シードフレーズは物理的媒体(紙、金属)に保管し、オフラインで管理することが最も安全です。

Q. 取引所に預けっぱなしは危険ですか?

A. はい、リスクがあります。取引所の破綻、ハッキング、規制による凍結等により、資産を失う可能性があります。「Not your keys, not your coins」という原則があります。長期保管はセルフカストディ(ハードウェアウォレット等)が推奨されます。

まとめ:構造理解のためのフレームワーク

本記事では、暗号資産ウォレットを以下の視点で考察しました。

技術的構造: 秘密鍵、公開鍵、アドレスの数学的関係、HD Walletの階層構造、マルチシグの技術的仕組みを理解することが基礎となります。

ウォレットの6分類: ホット・コールド、カストディ・ノンカストディ、マルチシグ、MPCの技術的差異を理解し、用途・資産額に応じた選択が重要です。

リスクの8分類: 秘密鍵紛失、盗難、フィッシング、悪意のあるApprove、マルウェア、SIMスワップ、取引所リスク、物理的強制の各リスクを構造的に理解し、多層防御が必要です。

Crypto Verseからのメッセージ

「ハードウェアウォレットなら絶対安全」という言説は、フィッシング攻撃、悪意のあるApprove、物理的盗難リスクという現実を反映していません。一方で「全て危険」と断じるのも、適切な知識と防衛策により大幅にリスクを軽減できる事実を無視した議論です。

Crypto Verseは、特定のイデオロギーに与することなく、技術的メカニズムと「検証可能な事実(FACT)」のみを提示し続けます。秘密鍵の数学的性質を理解するのか、フィッシングのパターンを認識するのか。「Don’t trust, verify(信じるな、検証せよ)」――この原則こそが、資産を守るための羅針盤となります。

データ参照元・出典

本記事の技術的背景および事実確認において、以下のデータ等を参照しています。

Bitcoin Whitepaper

https://bitcoin.org/bitcoin.pdf

BIP-32(HDウォレット仕様)

https://github.com/bitcoin/bips/blob/master/bip-0032.mediawiki

BIP-39(シードフレーズ)

https://github.com/bitcoin/bips/blob/master/bip-0039.mediawiki

BIP-44(HDウォレットの階層パス)

https://github.com/bitcoin/bips/blob/master/bip-0044.mediawiki

Ledger Developer Documentation

https://developers.ledger.com/docs/

Trezor Developer Documentation

https://docs.trezor.io/

FIPS 186-4

https://nvlpubs.nist.gov/nistpubs/FIPS/NIST.FIPS.186-4.pdf

RFC 6979

https://datatracker.ietf.org/doc/html/rfc6979

SEC1 Elliptic Curve Cryptography

https://www.secg.org/sec1-v2.pdf

Chainalysis Crypto Crime Report 2026

https://www.chainalysis.com/reports/crypto-crime-2026/?utm_source=chatgpt.com

重要な注記

セキュリティの絶対性の不在:いかなるウォレットも100%の安全性を保証するものではありません。技術的進歩、新たな攻撃手法により、リスクは常に存在します。

技術的発展:ウォレット技術は急速に発展しており、本記事の内容が陳腐化する可能性があります。

個別状況の差異:最適なウォレット選択は、資産額、用途、技術的知識により異なります。

関連記事

ソラナ(Solana/SOL)とは?超高速・低コストを実現するモノリシック・ブロックチェーンの構造と真価→ 高速ブロックチェーンのアーキテクチャを解説

Crypto Verseの視点

┌─────────────┐

複雑なWeb3の世界を、

もっとも信頼できる「地図」へ

└─────────────┘

Crypto Verseが目指すもの:

- 構造を正確に伝える

- リスクを隠さず明示する

- 統計的現実を提示する

本記事は、構造的に理解するための専門コンテンツであり、特定のウォレットの利用を推奨するものではありません。

免責事項

本記事は、暗号資産ウォレットの技術的構造に関する客観的情報提供を目的としており、投資助言を提供するものではありません。ウォレットの利用には、秘密鍵紛失、ハッキング、フィッシング詐欺等により、資産を全額失うリスクが伴います。最終的な判断は、ご自身の責任で行ってください。